Nel mondo della cybersecurity siamo abituati a pensare agli attacchi come a qualcosa di complesso, rumoroso, tecnicamente sofisticato. Malware avanzati, exploit zero‑day, intrusioni laterali, privilege escalation. Tutto vero. Ma la realtà operativa di un ethical hacker racconta un’altra storia: gli attacchi più efficaci sono spesso quelli che non richiedono alcun breach tecnico, nessuna vulnerabilità software, nessun exploit. Solo psicologia, processi aziendali deboli e un pizzico di ingegneria sociale.

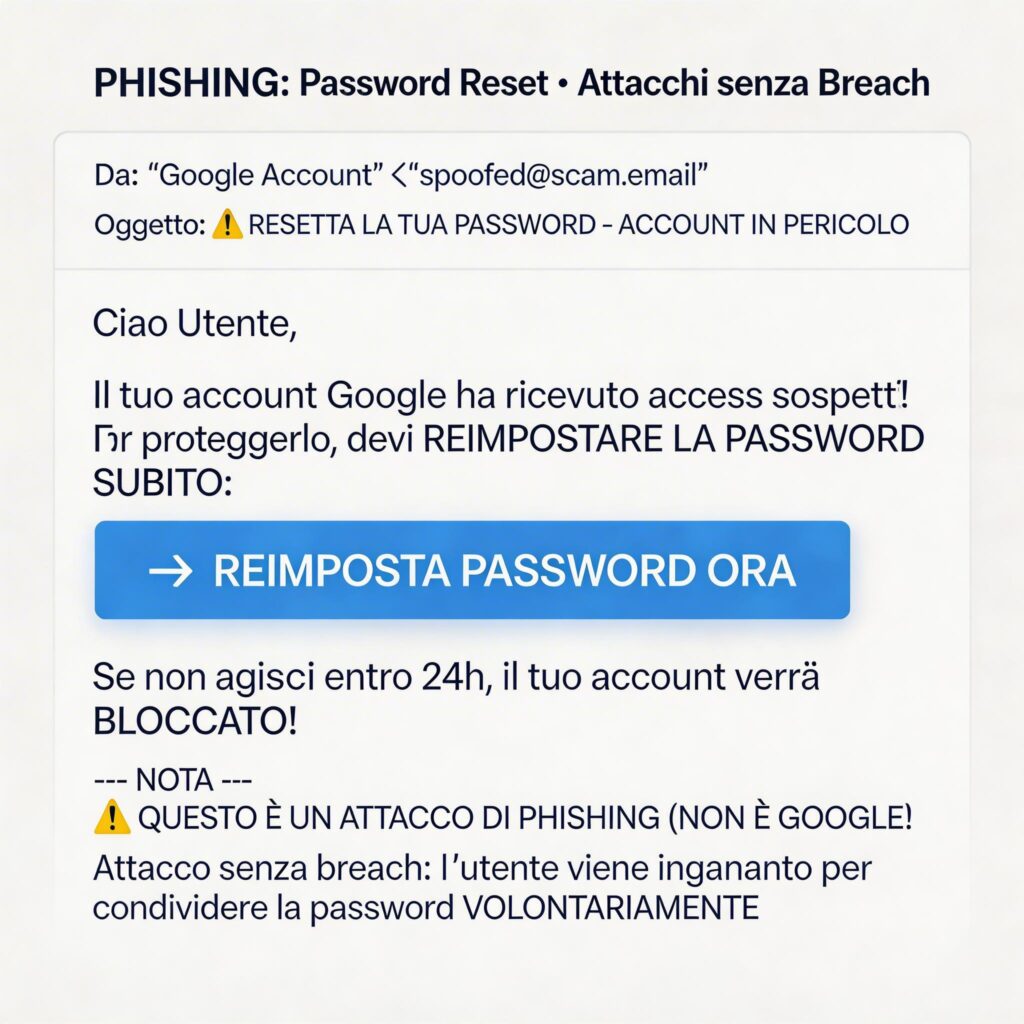

Tra questi, due tecniche continuano a mietere vittime con una semplicità disarmante: il phishing mirato e l’abuso delle procedure di password reset. Non parliamo di scenari hollywoodiani, ma di attacchi quotidiani che colpiscono aziende di ogni dimensione, spesso senza lasciare tracce evidenti.

In questo articolo analizziamo come funzionano, perché sono così efficaci e quali contromisure reali possono ridurre il rischio.

Perché gli attacchi “senza breach” funzionano così bene

La maggior parte delle organizzazioni investe in firewall, EDR, patching e hardening. Tutto corretto, ma c’è un punto cieco: il fattore umano e i processi di recupero account.

Gli attaccanti lo sanno bene. Per questo preferiscono colpire dove la tecnologia non può difendere:

- Le persone

- Le procedure di supporto

- I flussi di password reset

- Le identità digitali mal gestite

Il risultato è un attacco che non sfrutta vulnerabilità tecniche, ma vulnerabilità comportamentali.

Password reset: l’attacco più sottovalutato

Molti servizi online offrono procedure di recupero password basate su:

- email di reset

- SMS OTP

- domande di sicurezza

- link temporanei

- supporto telefonico

Tutto questo è pensato per aiutare l’utente, ma spesso diventa un’arma nelle mani dell’attaccante.

Come funziona l’attacco

Un attaccante può:

- Identificare l’email della vittima Spesso basta LinkedIn, un sito aziendale o una fuga di dati passata.

- Avviare la procedura di reset Nessuna autenticazione richiesta per iniziare.

- Intercettare o manipolare il canale di recupero

- SIM swap

- Email compromessa

- Social engineering sul supporto

- Reindirizzamento della posta

- Accesso a caselle secondarie dimenticate

- Ottenere il controllo dell’account Senza mai “bucare” nulla.

Il vero problema: il supporto umano

Molte aziende permettono il reset tramite helpdesk. E qui entra in gioco l’ingegneria sociale.

Un attaccante può:

- fingersi un dipendente in difficoltà

- simulare urgenza (“sono in riunione, ho bisogno subito dell’accesso”)

- usare informazioni pubbliche per sembrare credibile

- sfruttare la pressione psicologica sul tecnico del supporto

Risultato: reset effettuato, attaccante dentro.

Phishing: l’arte di farsi consegnare le chiavi

Il phishing non è più l’email mal scritta con il principe nigeriano. Oggi è chirurgico, credibile, personalizzato.

Perché funziona ancora nel 2026

- Le email sono indistinguibili da quelle legittime

- I brand vengono clonati alla perfezione

- Gli attaccanti usano domini simili (typosquatting)

- Le landing page sono perfette copie dei portali reali

- Gli utenti sono bombardati da notifiche e richieste

- L’MFA non è sempre una barriera sufficiente

Phishing + MFA fatigue

Una delle tecniche più efficaci è la combinazione tra phishing e “push bombing”:

- L’attaccante ruba le credenziali tramite phishing

- Avvia un login reale

- La vittima riceve notifiche MFA continue

- Per stanchezza o distrazione, approva

Risultato: accesso completo senza violare alcun sistema.

Password reset + phishing: la combo perfetta

Gli attaccanti più astuti combinano le due tecniche.

Scenario tipico

- L’attaccante invia un’email di phishing che simula un avviso di sicurezza: “Abbiamo rilevato un tentativo di accesso sospetto. Conferma la tua identità.”

- La vittima clicca e inserisce le credenziali.

- L’attaccante avvia immediatamente un reset password reale sul servizio.

- La vittima riceve l’email di reset e pensa: “È la procedura che ho appena avviato io.”

- L’attaccante intercetta il link o completa il reset prima della vittima.

In questo caso, la vittima collabora inconsapevolmente all’attacco.

Come difendersi davvero (senza illusioni)

Le difese tradizionali non bastano. Serve un approccio più maturo, orientato all’identità e ai processi.

MFA robusta (non solo SMS)

Preferire:

- FIDO2 / Passkey

- App di autenticazione con numero di verifica

- Token hardware

Evitare:

- SMS

- Email OTP

- MFA “push” senza numero da digitare

Password reset con verifica forte

Le aziende dovrebbero:

- richiedere MFA anche per il reset

- evitare reset via telefono

- registrare più fattori di recupero

- notificare ogni tentativo di reset

- bloccare reset multipli in breve tempo

Formazione realistica, non teorica

La formazione deve includere:

- simulazioni di phishing avanzate

- casi reali

- esercizi di riconoscimento dei domini

- gestione delle notifiche MFA

Zero Trust sulle identità

Non fidarsi mai del contesto:

- controllare device, posizione, orario

- applicare conditional access

- bloccare login anomali

- monitorare i reset password come eventi critici

Hardening del supporto IT

Il supporto è un punto debole enorme.

Serve:

- procedure rigide

- verifica dell’identità multilivello

- registrazione delle chiamate

- policy che vietano reset urgenti senza verifica

- formazione specifica sull’ingegneria sociale

Ulteriori dettagli: gli attacchi più semplici sono ancora i più pericolosi

Nel 2026 gli attaccanti non hanno bisogno di violare firewall o sfruttare vulnerabilità zero‑day. Gli basta sfruttare ciò che è già lì: le persone e i processi.

Password reset e phishing sono armi silenziose, efficaci e difficili da rilevare. Non lasciano log sospetti, non generano alert, non richiedono competenze tecniche elevate.

La vera sfida per le aziende non è solo proteggere i sistemi, ma proteggere le identità e rendere i processi di recupero account a prova di ingegneria sociale.

Perché, alla fine, la sicurezza non è mai più forte del suo anello più debole: la fiducia.