Siamo nel 2026 e, se pensavate che il phishing fosse rimasto confinato alle email mal scritte dei principi nigeriani o ai falsi avvisi di consegna pacchi, vi sbagliate di grosso. Il landscape della cybersecurity è cambiato radicalmente negli ultimi due anni. L’avvento massiccio dell’Intelligenza Artificiale Generativa ha trasformato il phishing da un’arte artigianale, spesso riconoscibile per errori grammaticali e formattazione approssimativa, in un’industria automatizzata, iper-personalizzata e terrifyingly efficace.

Come ethical hacker, mi trovo quotidianamente a testare le difese aziendali e ciò che emerge dai penetration test è allarmante: il fattore umano rimane l’anello più debole, ma ora è sotto attacco da avversari potenziati algoritmicamente. Non stiamo più combattendo contro script kiddies annoiati, ma contro infrastrutture criminali-as-a-service (CaaS) che utilizzano Large Language Models (LLM) per generare contenuti persuasivi in tempo reale, capaci di mimare perfettamente lo stile comunicativo di colleghi, superiori o istituzioni fidate.

L’Evoluzione: Dal “Spray and Pray” al “Spear Phishing AI-Driven”

La grande differenza del 2026 risiede nella scalabilità della personalizzazione. Un tempo, creare una campagna di spear phishing mirata richiedeva giorni di OSINT (Open Source Intelligence) manuale. Oggi, gli attaccanti utilizzano bot che scandagliano LinkedIn, GitHub e altri social media per costruire profili psicologici dettagliati delle vittime. Questi dati alimentano modelli AI che generano email, messaggi SMS (smishing) o persino chiamate vocali deepfake (vishing) indistinguibili dalla realtà.

Immaginate di ricevere un messaggio vocale su WhatsApp dal vostro CEO che vi chiede con urgenza di autorizzare un bonifico perché è in riunione e non può digitare. La voce è la sua, il tono è corretto, l’urgenza è plausibile. Nel 2026, questo non è fantascienza, è la norma. Gli attacchi non cercano più solo le credenziali; mirano a bypassare l’MFA (Multi-Factor Authentication) attraverso tecniche di Adversary-in-the-Middle (AiTM), dove l’utente viene reindirizzato su un proxy malevolo che intercetta il token di sessione in tempo reale.

Le Nuove Vettore di Attacco

Oltre alle email tradizionali, il 2026 ha visto l’esplosione di nuovi vettori:

- QR Code Phishing (Quishing): Con la diffusione degli smartphone come chiavi di accesso universali, gli QR code sono ovunque. Gli attaccanti sostituiscono QR code legittimi su poster pubblici o fatture PDF con link malevoli. Poiché l’utente non può “ispezionare” l’URL prima di scansionarlo con la fotocamera, la guardia si abbassa drasticamente.

- Phishing nei Collaborativi: Piattaforme come Teams, Slack o Zoom sono diventate bersagli primari. Gli attaccanti compromettono un account legittimo e inviano messaggi diretti ai colleghi. La fiducia intrinseca nella piattaforma e nel mittente noto rende questi attacchi estremamente pericolosi.

- Deepfake Video in Tempo Reale: Durante le call di verifica, alcuni gruppi avanzati stanno iniziando a utilizzare overlay video in tempo reale per impersonare tecnici IT o dirigenti, chiedendo azioni immediate sotto stress.

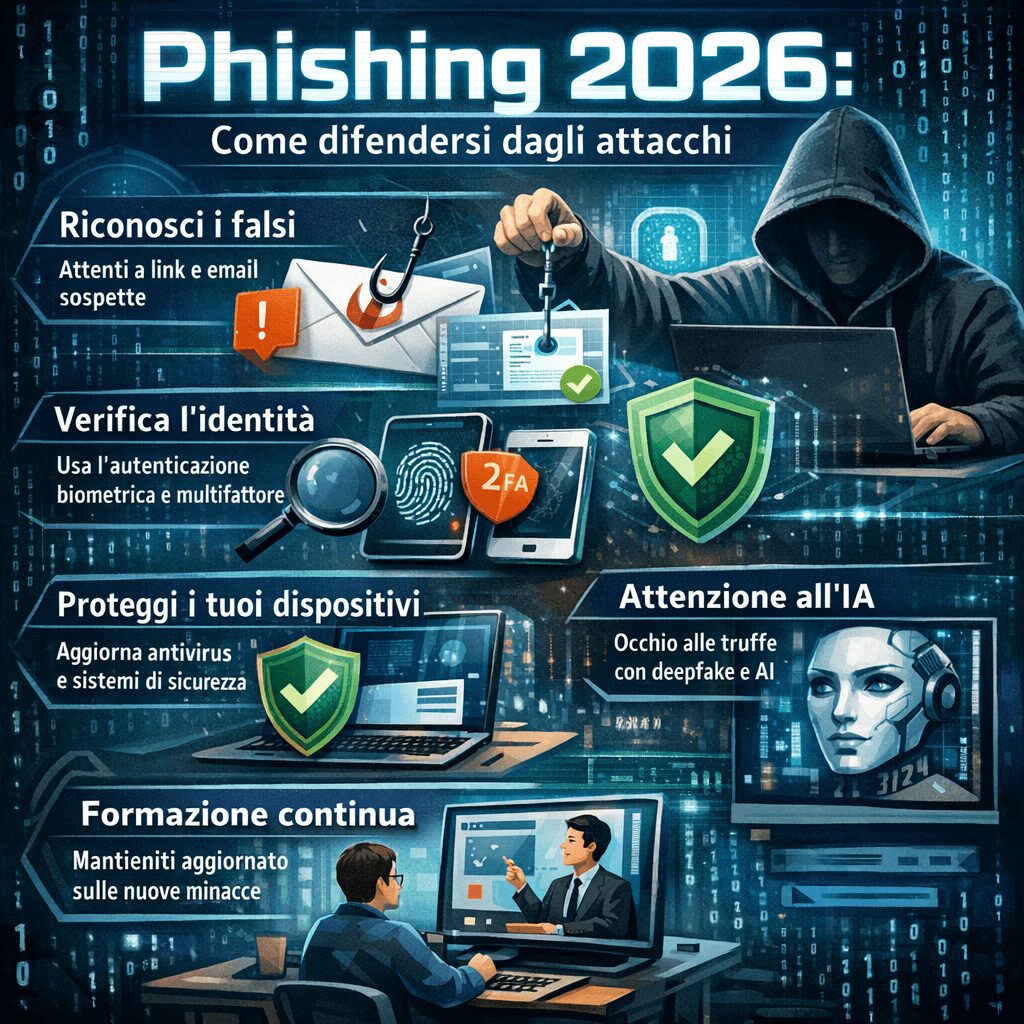

Strategie di Difesa: Oltre il Buonsenso

Difendersi nel 2026 richiede un approccio stratificato che combina tecnologia avanzata e consapevolezza critica. Ecco le linee guida essenziali per utenti e organizzazioni:

1. Adottare l’MFA Resistente al Phishing

Le vecchie forme di MFA basate su SMS o codici OTP sono vulnerabili agli attacchi AiTM. La soluzione gold standard nel 2026 è l’uso di chiavi di sicurezza hardware (FIDO2/WebAuthn) o passkey biometriche legate al dispositivo. Questi metodi legano l’autenticazione al dominio specifico: anche se l’utente finisce su un sito falso, la chiave non rilascerà le credenziali perché il dominio non corrisponde a quello legittimo.

2. Verifica Out-of-Band

Se ricevete una richiesta urgente di denaro o dati sensibili, specialmente se proviene da un superiore o da un fornitore, verificate sempre attraverso un canale diverso. Se arriva una email, chiamate la persona. Se arriva una chiamata, riagganciate e richiamate il numero ufficiale conosciuto. Non fidatevi mai del contesto fornito dall’attaccante.

3. Educazione Continua e Simulazioni Realistiche

La formazione annuale sulla sicurezza non basta più. Le organizzazioni devono implementare programmi di awareness continui, con simulazioni di phishing che evolvono insieme alle minacce. È cruciale insegnare ai dipendenti a riconoscere i segnali sottili: urgenza ingiustificata, richieste di segretezza, o discrepanze minori negli indirizzi email (anche se l’AI sta rendendo anche queste difficili da spotare).

4. Zero Trust Architecture

Dal punto di vista infrastrutturale, l’approccio Zero Trust è fondamentale. Non fidarsi mai, verificare sempre. Ogni richiesta di accesso deve essere autenticata e autorizzata, indipendentemente dalla provenienza. Segmentare la rete limita i danni in caso di compromissione di un endpoint.

5. Attenzione ai Metadata e al Contesto

Prima di cliccare su un link o scansionare un QR code, chiedetevi: “Mi aspettavo questo?”. L’imprevedibilità è un campanello d’allarme. Verificate l’URL finale passando il mouse sopra il link (su desktop) o utilizzando strumenti di analisi URL sicuri. Per i QR code, assicuratevi che l’app di scansione mostri l’URL prima di aprirlo e verificate che il dominio sia coerente con il servizio atteso.

Ulteriori dettagli:

Il phishing nel 2026 non è più solo un problema tecnico, ma una battaglia cognitiva. Gli attaccanti sfruttano le nostre emozioni – paura, urgenza, curiosità – e le potenziano con tecnologie sofisticate. La difesa non risiede in un singolo software antivirus, ma in una cultura della sicurezza resiliente, adattiva e scettica per default.

Come utenti digitali, dobbiamo sviluppare un “istinto digitale” affinato: fermarsi, respirare e verificare prima di agire. La tecnologia ci può aiutare a filtrare il rumore, ma la decisione finale spetta sempre alla nostra capacità critica. In un mondo dove ciò che vediamo e sentiamo può essere sintetizzato, la verifica umana rimane l’ultima, insostituibile linea di difesa.