Se c’è una domanda che mi pongono almeno una volta a settimana nei commenti, nelle mail o durante le consulenze di sicurezza, è questa: “Ma l’antivirus gratuito basta davvero, o devo pagare per stare tranquillo?”. La risposta breve è: dipende. La risposta lunga, quella che cerco sempre di dare come divulgatore e che verifico quotidianamente nei panni di ethical hacker, è un po’ più sfumata e, soprattutto, richiede di smetterla di pensare alla sicurezza informatica come a un interruttore acceso/spento. In questo articolo analizzeremo nel dettaglio le differenze reali tra soluzioni gratuite e a pagamento, sfateremo alcuni miti da marketing e ti spiegherò, con il pragmatismo di chi testa quotidianamente le difese dei sistemi, come costruire una strategia di protezione che vada oltre il semplice “installo un software e mi dimentico del problema”.

Come funziona (davvero) un antivirus nel 2026?

Prima di confrontare gratis e premium, è fondamentale capire cosa sta proteggendo il tuo sistema. Oggi un antivirus non è più solo un database di firme che confronta file sospetti con un archivio di malware noti. Le soluzioni moderne integrano motori euristici, analisi comportamentale (behavioral detection), sandbox cloud, intelligenza artificiale per il rilevamento di anomalie e, nei casi più avanzati, funzionalità EDR (Endpoint Detection and Response) che monitorano non solo i file, ma processi, registri di sistema, connessioni di rete e attività utente in tempo reale.

Questo significa che la differenza tra un prodotto gratuito e uno a pagamento non si misura più tanto nella “capacità di trovare un virus”, quanto nella profondità dell’analisi, nella velocità di risposta alle minacce emergenti, nella qualità del threat intelligence e nella capacità di mitigare attacchi complessi come ransomware, fileless malware o attacchi living-off-the-land (dove il malintenzionato usa strumenti già presenti nel sistema operativo per eludere i controlli). La corsa agli armamenti tra attaccanti e difensori si è spostata dal riconoscimento statico all’osservazione dinamica del comportamento. E questo cambia tutto.

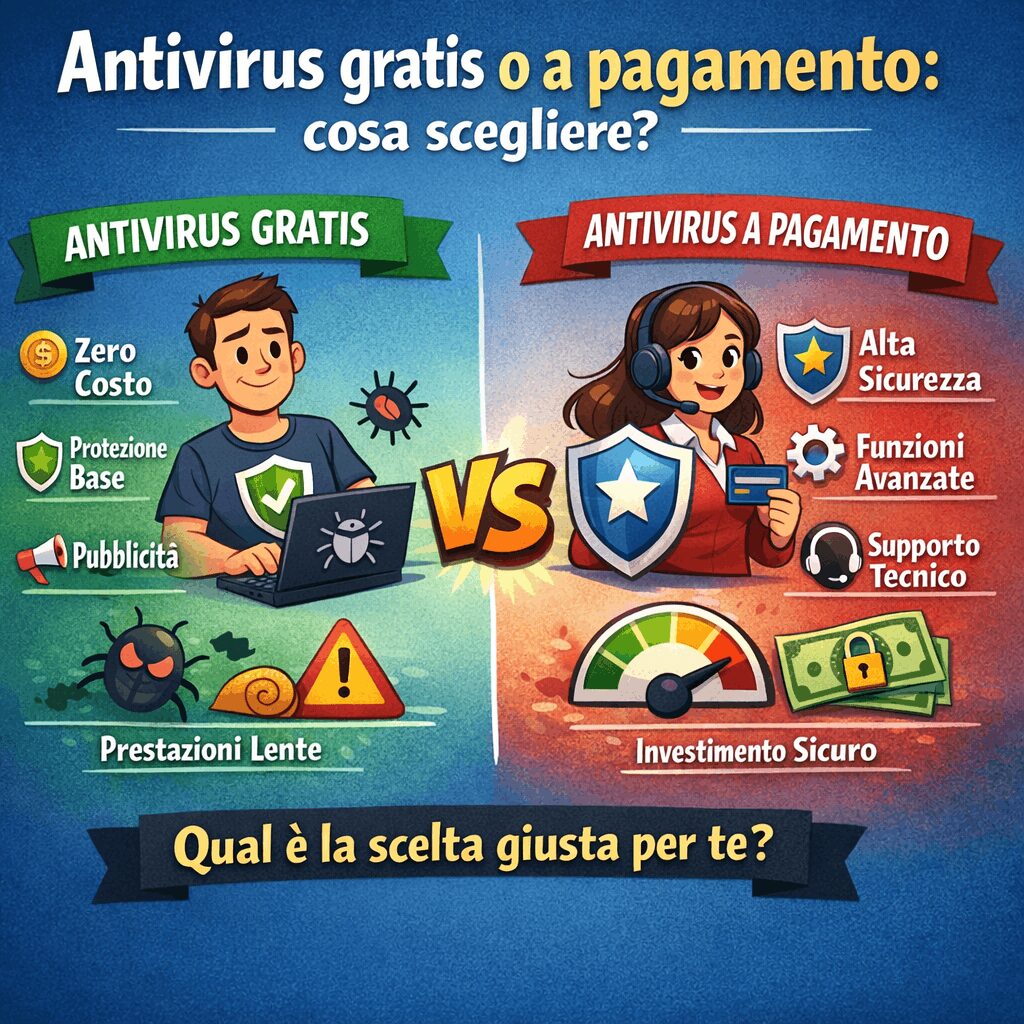

Antivirus gratuiti: pro, contro e realtà dei fatti

Partiamo dalle soluzioni free. I nomi più noti – da Microsoft Defender integrato in Windows 10/11, a Avast Free, AVG, Bitdefender Free e Kaspersky Free – offrono una protezione di base solida. Microsoft Defender, in particolare, ha fatto passi da gigante ed oggi ottiene punteggi eccellenti nei test indipendenti di AV-TEST e AV-Comparatives, spesso alla pari di suite commerciali. I vantaggi sono ovvi: costo zero, aggiornamenti automatici, impatto sulle prestazioni generalmente contenuto e integrazione nativa (nel caso di Defender).

Ma ci sono limiti strutturali. Le versioni gratuite mancano quasi sempre di funzionalità avanzate: protezione ransomware con rollback, firewall personalizzato, controllo dispositivi USB avanzato, protezione della webcam, VPN integrata, gestione password o supporto tecnico prioritario. Inoltre, molti produttori monetizzano i prodotti gratuiti attraverso pubblicità, upselling aggressivo e, aspetto non trascurabile, raccolta di dati telemetrici. Non sto dicendo che siano malware, ma il modello di business è chiaro: se non paghi per il prodotto, probabilmente sei parte del prodotto o almeno del suo ecosistema di marketing. La telemetria serve ad addestrare i modelli di rilevamento, certo, ma spesso viene condivisa con terze parti o utilizzata per profilazione.

Dal punto di vista operativo, un antivirus gratuito va benissimo per un utente casalingo che naviga, usa social network, fa home banking e mantiene buone pratiche digitali. Ma se lavori da remoto, gestisci dati sensibili, colleghi dispositivi IoT alla tua rete o scarichi regolarmente software da fonti non certificate, il “gratuito” potrebbe lasciarti scoperto proprio quando serve una risposta proattiva.

Antivirus a pagamento: cosa compri davvero?

Quando passi a una licenza premium – che sia Norton, McAfee, Bitdefender Total Security, ESET Smart Security, Kaspersky Premium o Trend Micro – non stai solo pagando per un “motore di scansione migliore”. Stai investendo in un ecosistema di sicurezza. Le suite a pagamento includono tipicamente: monitoraggio comportamentale avanzato, protezione contro exploit zero-day, gestione centralizzata per più dispositivi, backup cloud automatici, protezione per dispositivi mobili, parental control raffinato, supporto tecnico 24/7 e, soprattutto, aggiornamenti di threat intelligence più rapidi.

Molte suite moderne integrano funzionalità EDR-lite, ovvero sistemi che non si limitano a bloccare un file malevolo, ma analizzano la catena di attacco (kill chain), isolano il processo sospetto, ne registrano il comportamento e, in alcuni casi, permettono il rollback delle modifiche criptate da ransomware. Per un utente medio potrebbe sembrare eccessivo, ma per un professionista, un creativo che gestisce progetti riservati o un piccolo imprenditore, queste differenze si traducono in continuità operativa e prevenzione di danni economici.

Il rovescio della medaglia? Costo ricorrente (spesso in abbonamento), possibile bloatware (suite che rallentano il sistema con troppi servizi in background), falsi positivi più frequenti in modalità aggressiva e, talvolta, una falsa sensazione di sicurezza. Molti utenti pensano: “Ho pagato l’antivirus, quindi sono protetto”. Spoiler: non è così. E qui entriamo nel territorio dove l’ethical hacker prende la parola.

La prospettiva dell’ethical hacker: l’antivirus è un dossale, non un muro

Nel mio lavoro, simulo attacchi reali per testare la resilienza di infrastrutture aziendali e dispositivi personali. Ti dico con certezza: se il tuo obiettivo è entrare in un sistema, l’antivirus è l’ultimo ostacolo che cerco, non il primo. Perché? Perché i vettori di attacco moderni aggirano le firme e spesso anche l’analisi comportamentale di base. Phishing mirato, documenti Office con macro malevoli, sfruttamento di vulnerabilità non patchate, attacchi supply chain, uso abusivo di PowerShell, WMI o PsExec sono tecniche che trasformano l’antivirus in un semplice spettatore.

Questo non significa che l’antivirus sia inutile. Anzi, è fondamentale. Ma va inquadrato correttamente: è un componente di una strategia di difesa a strati (defense in depth), non la soluzione definitiva. Un ethical hacker sa che la sicurezza si misura sulla superficie di attacco totale, non sul singolo software. Se aggiorni regolarmente il sistema, usi un browser hardened, attivi il filtro DNS, mantieni backup isolati e formi gli utenti, l’antivirus gratuito può bastare. Se invece conti solo su di esso per proteggerti da tutto, stai già perdendo la partita.

Inoltre, molti test di laboratorio (che pure sono utili) non replicano la realtà degli attacchi mirati. Un malware APT (Advanced Persistent Threat) può rimanere dormiente per mesi, eseguire attività legittime in sequenza per non generare allarmi, o sfruttare certificati digitali compromessi. Nessuna suite commerciale, gratuita o meno, può bloccare da sola questo tipo di minacce senza un contesto operativo più ampio. La sicurezza reale nasce dalla combinazione di tool, processi e consapevolezza umana.

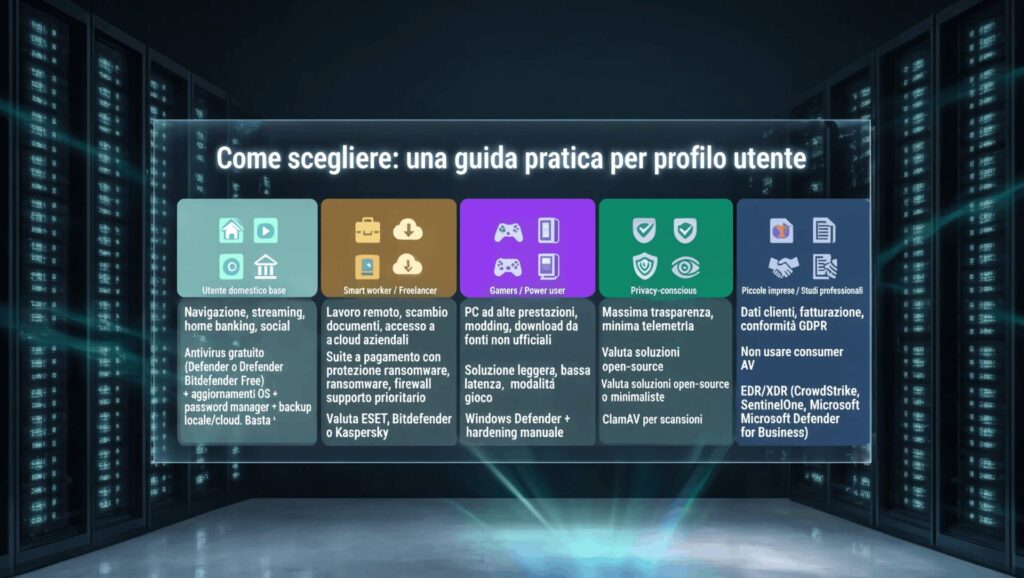

Come scegliere: una guida pratica per profilo utente

Ecco una matrice decisionale basata su scenari reali, non su slogan pubblicitari:

- Utente domestico base: Navigazione, streaming, home banking, social. → Antivirus gratuito (Defender o Bitdefender Free) + aggiornamenti OS + password manager + backup locale/cloud. Basta.

- Smart worker / Freelancer: Lavoro remoto, scambio documenti, accesso a cloud aziendali, dispositivi personali e professionali. → Suite a pagamento con protezione ransomware, firewall avanzato, supporto prioritario. Valuta ESET, Bitdefender o Kaspersky per bilanciamento prestazioni/sicurezza.

- Gamers / Power user: PC ad alte prestazioni, modding, download da fonti non ufficiali, streaming. → Soluzione leggera, bassa latenza, modalità gioco. Windows Defender + hardening manuale o suite ottimizzate come Webroot o ESET.

- Privacy-conscious: Massima trasparenza, minima telemetria. → Valuta soluzioni open-source o minimaliste (es. ClamAV per scansioni manuali, combinato con firewall e pratiche rigorose). Diffida dei free che monetizzano sui dati.

- Piccole imprese / Studi professionali: Dati clienti, fatturazione, conformità GDPR. → Non usare consumer AV. Passa a soluzioni EDR/XDR (CrowdStrike, SentinelOne, Microsoft Defender for Business) con gestione centralizzata, audit e risposta agli incidenti.

Oltre l’antivirus: le pratiche che contano davvero

Se c’è un messaggio che voglio che porti via da questo articolo è questo: la sicurezza informatica non si compra, si esercita. L’antivirus è utile, ma è solo uno degli strumenti nella tua cassetta degli attrezzi. Ecco cosa fare davvero per dormire sonni tranquilli:

- Patch management: Aggiorna sistema operativo, browser, plugin e applicazioni. Il 70% degli exploit sfrutta vulnerabilità già note e patchate. Un software non aggiornato è una porta spalancata.

- Principio del privilegio minimo: Usa account standard per le attività quotidiane, amministratore solo quando necessario. Blocca macro, disabilita script non necessari, applica regole AppLocker o WDAC se possibile.

- Backup 3-2-1: Tre copie, due supporti diversi, una offsite o offline. Il ransomware non ti ferma se i dati sono recuperabili e verificati periodicamente.

- Autenticazione a più fattori (MFA): Attivala ovunque. Le password da sole sono obsolete. Preferisci app autenticatore o chiavi hardware FIDO2.

- Filtro DNS e blocco pubblicità: Servizi come NextDNS, AdGuard o Pi-hole riducono drasticamente la superficie di attacco, il tracking e il caricamento di domini malevoli.

- Sandbox e VM: Testa software sospetto, apri allegati dubbi o naviga su siti rischiosi in ambienti isolati. Un container o una macchina virtuale leggera possono fare la differenza.

- Formazione continua: Il fattore umano è il primo vettore di attacco. Riconoscere un phishing, una richiesta urgente sospetta o un link malevolo vale più di mille scansioni automatiche.

Ulteriori dettagli: gratis o a pagamento? La risposta è nel contesto

Non esiste una scelta universalmente valida. Un antivirus gratuito, se ben configurato e affiancato da buone pratiche, è più che sufficiente per la maggior parte degli utenti. Una suite a pagamento ha senso quando gestisci dati sensibili, lavori in ambienti ad alto rischio, hai bisogno di supporto tecnico o desideri funzionalità di risposta automatica agli incidenti. Ma ricorda: pagare non compra l’immunità. Così come non installarlo non ti rende automaticamente vulnerabile, se sai cosa stai facendo.

Come ethical hacker, ti invito a smettere di cercare la “soluzione perfetta” e a iniziare a costruire un “sistema resiliente”. Monitora, aggiorna, isola, verifica, recupera. La sicurezza è un processo, non un prodotto. E l’antivirus, gratis o premium che sia, è solo un tassello di un puzzle molto più grande.

Se vuoi un consiglio operativo finale: parti da ciò che hai, hardenalo, aggiungi strati di difesa misurati sul tuo profilo di rischio e non farti abbindolare da promesse di protezione totale. Nel mondo reale, la protezione totale non esiste. Esiste solo la preparazione. E quella, per fortuna, è alla portata di tutti. Inizia oggi, non aspettare l’incidente per capire che la sicurezza non è un acquisto, ma un’abitudine.