Il 2026 è stato un anno spartiacque per la cybersecurity. Non perché siano comparsi attacchi “nuovi” in senso assoluto, ma perché molte minacce già note hanno raggiunto un livello di maturità operativa e automazione offensiva che ha cambiato radicalmente il modo in cui aziende, enti pubblici e utenti devono difendersi. Come ethical hacker, ciò che colpisce non è solo la sofisticazione tecnica, ma la capacità degli attaccanti di sfruttare errori umani, configurazioni sbagliate e supply chain fragili.

In questo articolo analizziamo i 10 attacchi più significativi del 2026, cosa li ha resi possibili e quali lezioni concrete possiamo trarre per il 2027 e oltre.

Attacchi AI‑driven contro infrastrutture critiche

Il 2026 ha visto i primi attacchi su larga scala condotti da malware autonomi, capaci di:

- analizzare la rete in tempo reale

- scegliere autonomamente i vettori di attacco

- adattarsi ai sistemi di difesa

Il caso più emblematico ha coinvolto una rete energetica europea, dove un malware basato su modelli generativi ha sfruttato vulnerabilità note ma combinate in modo imprevedibile.

Cosa imparare

- Le difese statiche non bastano più.

- Serve monitoraggio comportamentale continuo e AI difensiva.

- La segmentazione di rete non è opzionale.

Deepfake vocali e video usati per frodi finanziarie

Nel 2026 i deepfake sono diventati indistinguibili dalla realtà. Il caso più noto: un CFO ha autorizzato un bonifico multimilionario dopo una videochiamata con un “CEO” che in realtà non era mai esistito.

Cosa imparare

- Le procedure di verifica devono essere multicanale.

- Mai autorizzare transazioni basandosi solo su voce o video.

- Implementare challenge-response interne.

Supply chain attack su firmware e dispositivi IoT

Gli attaccanti hanno compromesso firmware di router, NAS e dispositivi industriali prima ancora che arrivassero ai clienti. Il 2026 ha dimostrato che la supply chain è il vero tallone d’Achille dell’ecosistema digitale.

Cosa imparare

- Usare solo firmware verificati e firmati.

- Monitorare anomalie a livello di traffico, non solo di endpoint.

- Effettuare audit periodici dei fornitori.

Ransomware 3.0: estorsione multipla e leak mirati

Il ransomware non si limita più a cifrare i dati. Nel 2026 gli attaccanti hanno introdotto:

- estorsione quadrupla (cifratura, leak, DDoS, contatto diretto con clienti)

- targeting basato su AI

- esfiltrazione selettiva dei dati più sensibili

Cosa imparare

- Backup offline e testati regolarmente.

- Zero Trust come architettura di base.

- Piani di risposta agli incidenti già pronti.

Attacchi BEC automatizzati con social engineering generativo

Le campagne di Business Email Compromise sono diventate completamente automatizzate. Gli attaccanti generano email perfette, contestuali, con riferimenti reali presi da OSINT e scraping.

Cosa imparare

- MFA ovunque.

- Formazione continua sul phishing avanzato.

- Analisi semantica delle email sospette.

Compromissione di reti satellitari commerciali

Con la diffusione delle costellazioni satellitari low‑orbit, gli attaccanti hanno iniziato a colpire:

- terminali di terra

- firmware dei moduli di comunicazione

- protocolli non cifrati

Un attacco del 2026 ha causato blackout temporanei in alcune aree rurali.

Cosa imparare

- Cifratura end‑to‑end anche per comunicazioni satellitari.

- Hardening dei dispositivi di terra.

- Audit di sicurezza dei fornitori di connettività.

Attacchi contro enti pubblici tramite vulnerabilità zero‑day

Il 2026 ha visto un aumento del 300% degli attacchi contro enti governativi. Gli attaccanti hanno sfruttato zero‑day in:

- sistemi legacy

- portali di identità digitale

- software di gestione documentale

Cosa imparare

- Aggiornamenti continui e patch management centralizzato.

- Riduzione della superficie d’attacco.

- Migrazione accelerata dai sistemi legacy.

Malware mobile con capacità di bypass biometrico

Nuove famiglie di malware Android e iOS sono riuscite a:

- aggirare impronte digitali

- replicare pattern vocali

- sfruttare vulnerabilità nei sensori

Il 2026 ha dimostrato che la biometria non è infallibile.

Cosa imparare

- Usare biometria + PIN, non biometria da sola.

- Installare app solo da store verificati.

- Monitorare permessi e comportamenti anomali.

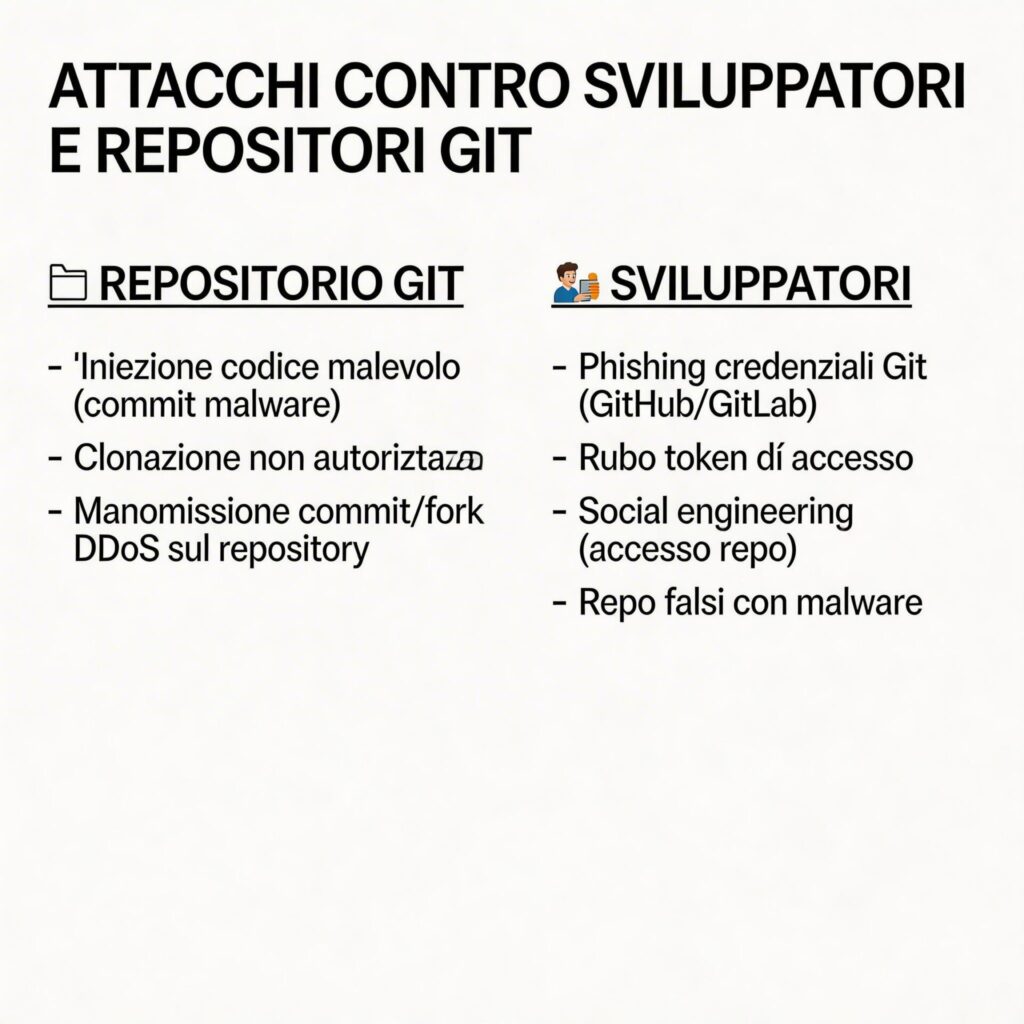

Attacchi contro sviluppatori e repository Git

Gli attaccanti hanno iniziato a colpire direttamente gli sviluppatori:

- furto di token GitHub

- compromissione di pacchetti NPM/PyPI

- inserimento di backdoor nei commit

Il 2026 ha visto diversi incidenti in cui librerie popolari sono state modificate per distribuire malware.

Cosa imparare

- Rotazione periodica delle chiavi.

- Firma dei commit.

- Controllo delle dipendenze con strumenti SCA.

OSINT offensivo e doxing automatizzato

Gli attaccanti hanno sfruttato strumenti OSINT automatizzati per:

- creare profili psicologici delle vittime

- identificare punti deboli personali

- condurre attacchi mirati di social engineering

Il 2026 ha mostrato quanto sia pericoloso lasciare tracce digitali non controllate.

Cosa imparare

- Minimizzare l’esposizione pubblica.

- Usare alias e compartmentalizzazione.

- Monitorare costantemente la propria impronta digitale.

Ulteriori informazioni: il 2026 ci ha insegnato che la sicurezza è un processo, non un prodotto

Il filo conduttore dei cyber attacchi del 2026 è chiaro: gli attaccanti hanno automatizzato, industrializzato e professionalizzato le loro operazioni.

La difesa deve fare lo stesso. Non basta più installare un antivirus o un firewall. Serve un approccio olistico:

- Zero Trust come architettura.

- Threat intelligence continua.

- Formazione costante per utenti e tecnici.

- Automazione difensiva basata su AI.

- Riduzione della superficie d’attacco.

Il 2027 sarà l’anno in cui capiremo se abbiamo imparato davvero la lezione.