Nel 2026 la superficie d’attacco digitale non è solo cresciuta: è esplosa. L’adozione massiva dell’IA generativa, l’aumento dei dispositivi IoT domestici e industriali, la diffusione del lavoro ibrido e l’evoluzione delle minacce basate su automazione e social engineering hanno trasformato la sicurezza informatica in una disciplina che richiede attenzione costante.

Da ethical hacker e divulgatore tecnologico, vedo ogni giorno come le aziende e gli utenti sottovalutino rischi ormai evidenti. La verità è semplice: la cybersecurity nel 2026 non è più un optional, ma una competenza di base per chiunque utilizzi un dispositivo connesso.

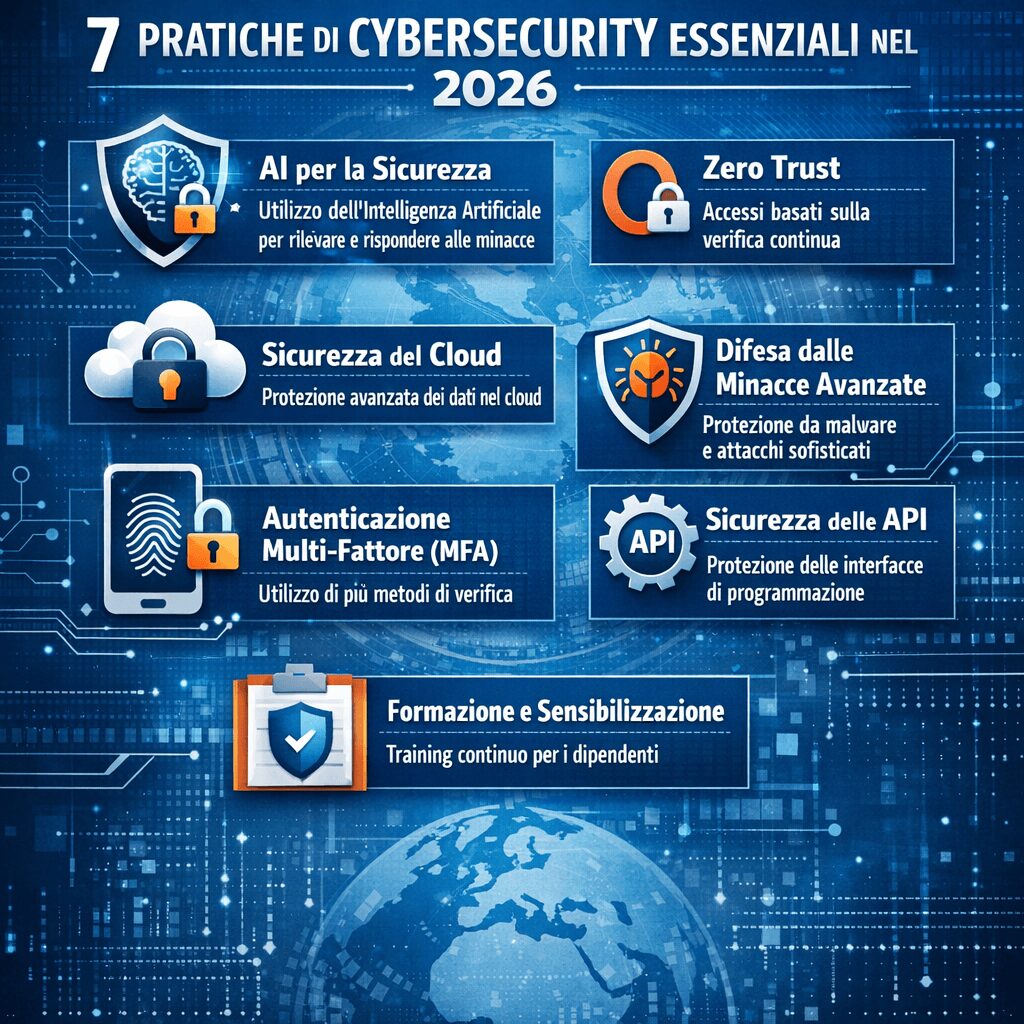

In questo articolo analizziamo le 7 pratiche essenziali che ogni organizzazione e ogni utente dovrebbe adottare per proteggersi in un panorama di minacce sempre più sofisticato.

Autenticazione avanzata: MFA adattiva e passkey come standard

La password tradizionale è ufficialmente morta. Nel 2026 gli attacchi di credential stuffing, phishing evoluto e brute force automatizzati dall’IA hanno reso le password un punto debole insostenibile.

Le pratiche consigliate oggi includono:

- Passkey basate su crittografia asimmetrica

- MFA adattiva, che valuta contesto, dispositivo, posizione e comportamento

- Autenticazione biometrica locale, senza invio dei dati al cloud

- Hardware token per ambienti ad alta criticità

L’obiettivo non è aggiungere complessità, ma eliminare la dipendenza da ciò che l’utente deve ricordare. Le identità digitali sono il nuovo perimetro: proteggerle è la priorità numero uno.

Difesa contro l’IA malevola: riconoscere deepfake, phishing generativo e automazioni ostili

Il 2026 è l’anno in cui l’IA è diventata un’arma a basso costo nelle mani dei cybercriminali. Gli attacchi più diffusi includono:

- Phishing generativo iper-personalizzato, indistinguibile da comunicazioni reali

- Deepfake vocali usati per frodi aziendali e social engineering

- Malware generato automaticamente, capace di mutare firma e comportamento

- Bot di attacco autonomi, che esplorano vulnerabilità in tempo reale

La difesa richiede un mix di tecnologia e consapevolezza:

- Filtri anti-phishing basati su IA

- Sistemi di rilevamento comportamentale

- Formazione continua del personale

- Policy di verifica a più livelli per richieste sensibili

Nel 2026 non basta più “non cliccare link sospetti”: serve riconoscere attacchi costruiti su misura per noi.

Zero Trust come filosofia operativa, non come slogan

Lo Zero Trust non è un prodotto, ma un approccio: non fidarti di nessuno, verifica sempre.

Le sue implementazioni più efficaci includono:

- Segmentazione della rete e micro-segmentazione

- Accesso basato su identità e contesto

- Monitoraggio continuo delle sessioni

- Principio del privilegio minimo (PoLP)

- Controllo granulare delle API e dei servizi cloud

Nel 2026, con infrastrutture distribuite e workforce globali, lo Zero Trust è l’unico modello realmente sostenibile.

Hardening dei dispositivi IoT e smart home: il tallone d’Achille più trascurato

Il numero di dispositivi IoT connessi nel 2026 ha superato i 30 miliardi. La maggior parte:

- non riceve aggiornamenti regolari

- utilizza firmware obsoleti

- espone porte e servizi non necessari

- non supporta MFA o crittografia avanzata

Le pratiche essenziali includono:

- Aggiornamenti firmware automatici

- Reti separate per IoT e dispositivi personali

- Disattivazione dei servizi non utilizzati

- Firewall locali e DNS filtrati

- Scelta di prodotti con certificazioni di sicurezza

Come ethical hacker posso confermare che gli attacchi più semplici partono quasi sempre da un dispositivo “smart” lasciato incustodito.

Backup resilienti e strategie anti-ransomware

Il ransomware nel 2026 è diventato più rapido, più mirato e più distruttivo. Le varianti moderne:

- esfiltrano i dati prima della cifratura

- colpiscono backup online e snapshot

- utilizzano exploit zero-day automatizzati

Le contromisure efficaci includono:

- Backup 3-2-1-1 (inclusa una copia offline o immutabile)

- Monitoraggio delle anomalie nei file system

- Segmentazione dei server di backup

- Test periodici di ripristino

- Policy di risposta agli incidenti già definite

Un backup non testato è un backup inesistente.

Monitoraggio continuo e threat intelligence in tempo reale

Nel 2026 la velocità degli attacchi è tale che la sicurezza reattiva non basta più. Servono strumenti capaci di:

- analizzare log e traffico in tempo reale

- identificare comportamenti anomali

- correlare eventi da più fonti

- integrare feed di threat intelligence aggiornati

- automatizzare la risposta agli incidenti (SOAR)

Le aziende che adottano un SOC moderno, anche in versione “as-a-service”, riducono drasticamente i tempi di rilevamento e contenimento.

Formazione continua: la prima linea di difesa resta l’essere umano

Nonostante l’evoluzione tecnologica, l’anello più debole resta invariato: l’utente.

Nel 2026 la formazione deve essere:

- continua e aggiornata

- basata su scenari reali

- supportata da simulazioni di phishing

- orientata alla cultura della sicurezza, non alla paura

- integrata nei processi aziendali

Un team consapevole è più efficace di qualsiasi firewall.

Ulteriori informazioni: la cybersecurity nel 2026 è un ecosistema, non un prodotto

Le minacce cambiano ogni mese, ma i principi restano: proteggere identità, dati e infrastrutture richiede un approccio multilivello. Le 7 pratiche descritte non sono “nice to have”, ma fondamenta su cui costruire una difesa moderna.

Come ethical hacker vedo ogni giorno la differenza tra chi applica queste strategie e chi spera semplicemente di non essere preso di mira. Nel 2026 la sicurezza non è più una questione di “se”, ma di “quando”. Prepararsi è l’unica scelta sensata.