Questa guida è pensata esclusivamente per ambienti di test, laboratori CTF o simulazioni aziendali autorizzate. Non usare NexPhisher contro utenti reali o senza permesso esplicito. La sicurezza informatica è responsabilità, non gioco.

Cos’è NexPhisher?

NexPhisher è uno script open-source che consente di simulare pagine di login di servizi famosi (Facebook, Instagram, Google, ecc.) per mostrare come funzionano gli attacchi di phishing. È utile per formare utenti e team IT a riconoscere minacce digitali.

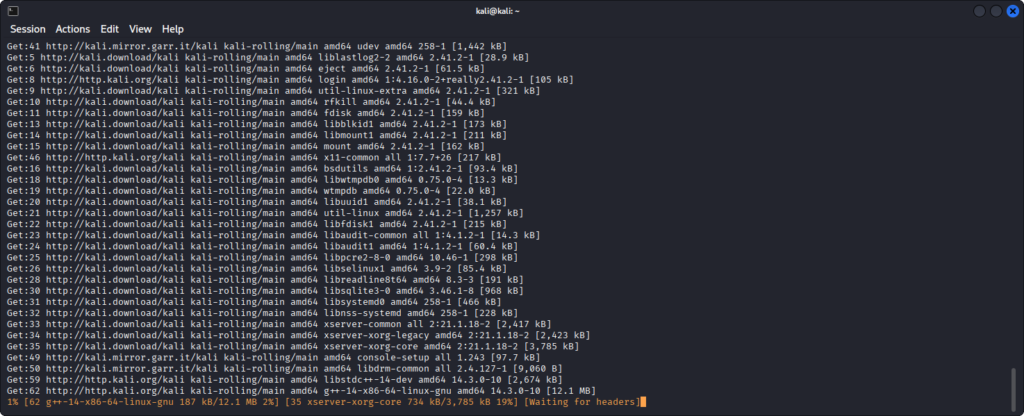

Installazione:

Primo passo aggiornare il repository con il comando:

sudo apt update && sudo apt upgrade -y

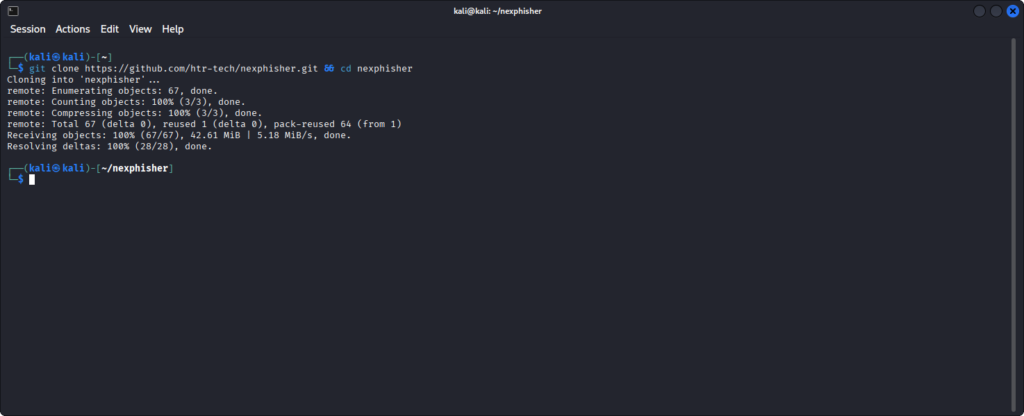

Installa Git:

sudo apt install git -yOra cloniamo il programma con il seguente comando:

git clone https://github.com/htr-tech/nexphisher.git && cd nexphisher

Avvia lo script di setup:

sudo bash setup

Avvia NexPhisher:

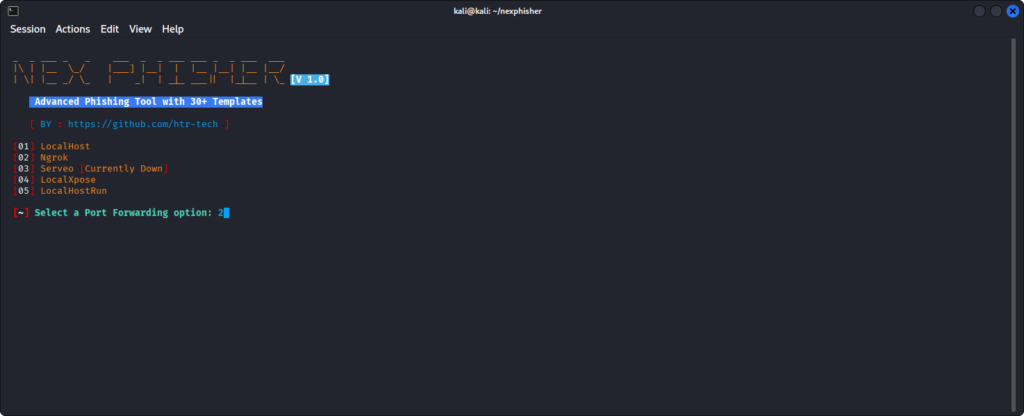

bash nexphisher

Test in un simulatore linux:

Una volta avviato, vedrai un menu interattivo con varie opzioni:

Selezione del target

Scegli il servizio da simulare (es. Facebook, Instagram, PayPal). Ogni opzione genera una pagina clone del login.

Port forwarding

Scegli come rendere accessibile la pagina:

- Ngrok: per simulazioni remote

- Localhost: per test locali

- Serveo: alternativa a Ngrok

Raccolta dati

Quando un utente inserisce credenziali nella pagina simulata, NexPhisher le mostra in tempo reale nel terminale. Non usare mai questo meccanismo contro persone reali.

Ulteriori consigli:

- Usa NexPhisher solo in ambienti chiusi e controllati

- Avvisa sempre i partecipanti che si tratta di una simulazione

- Non imitare siti reali in contesti pubblici

- Non raccogliere dati sensibili

NexPhisher è uno strumento potente, ma va usato con grande responsabilità. Come ethical hacker, il mio compito è proteggere, educare e prevenire.