Nel panorama della sicurezza informatica moderna, le minacce non sono più rappresentate soltanto da malware improvvisati o da attacchi opportunistici. Oggi il vero terreno di scontro è dominato dagli APT (Advanced Persistent Threat), gruppi strutturati, finanziati e spesso collegati a governi stranieri, capaci di infiltrarsi nei sistemi critici di uno Stato con una precisione chirurgica. Da ethical hacker e analista di sicurezza, considero gli APT la forma più evoluta e pericolosa di cyberspionaggio contemporaneo: silenziosi, metodici, pazienti, e soprattutto invisibili per mesi o anni.

Gli APT non cercano il caos. Non vogliono bloccare un servizio o lanciare ransomware per guadagno immediato. Il loro obiettivo è rubare informazioni strategiche, monitorare infrastrutture critiche, alterare processi decisionali e, nei casi più estremi, preparare il terreno per operazioni di sabotaggio. È un gioco di ombre, dove chi attacca punta a non essere mai scoperto.

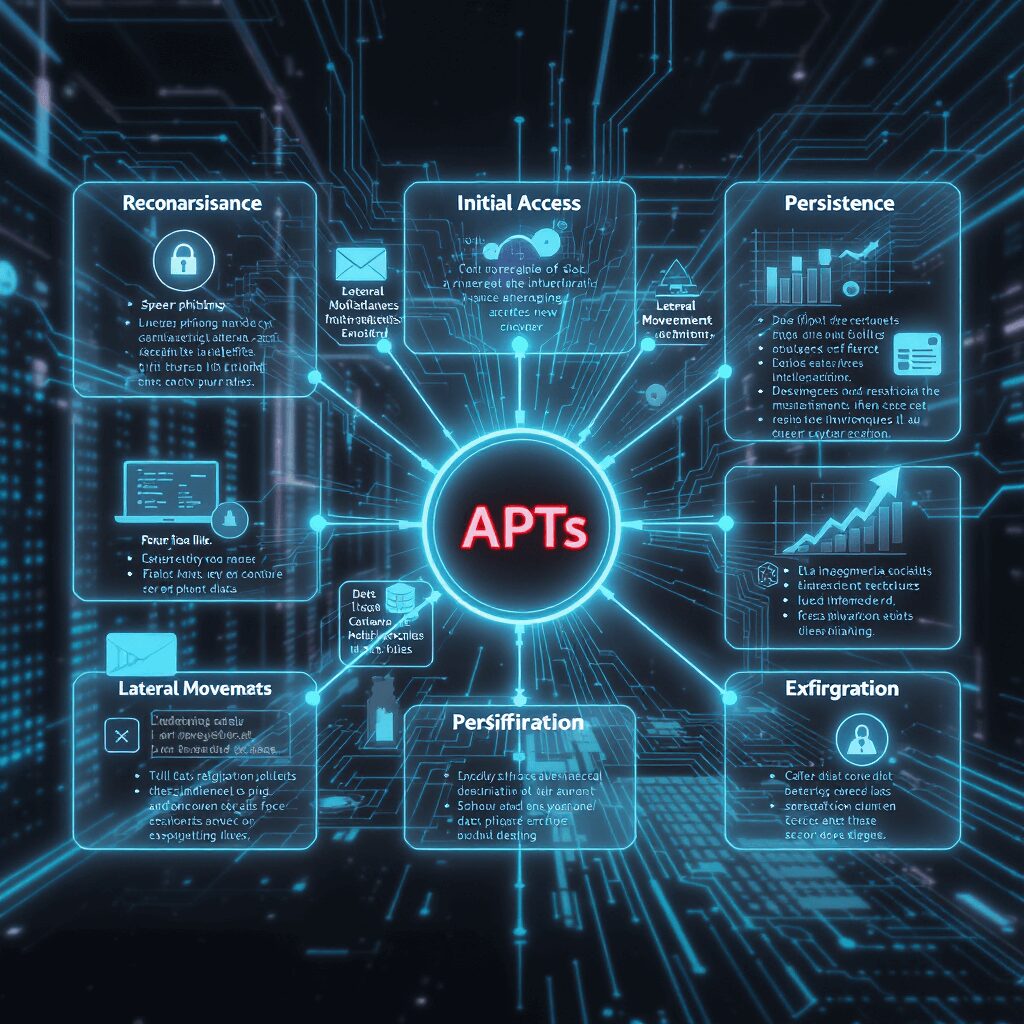

Come operano gli APT: la precisione di un infiltrato

Un APT non entra mai “a caso”. Ogni fase è pianificata:

Reconnaissance

Raccolta di informazioni pubbliche e private:

- mappatura delle reti

- analisi dei dipendenti

- studio delle tecnologie utilizzate

- individuazione dei fornitori più vulnerabili

Spesso il punto debole non è il bersaglio principale, ma un partner esterno meno protetto.

Initial Access

L’accesso iniziale avviene tramite:

- spear phishing altamente personalizzato

- exploit zero‑day

- compromissione di VPN o credenziali rubate

- supply chain attack

Qui emerge la differenza tra un attacco comune e un APT: la qualità dell’ingegneria sociale e la capacità di sfruttare vulnerabilità non ancora note.

Lateral Movement

Una volta dentro, l’APT si muove lentamente, evitando ogni rumore. Cerca privilegi più elevati, si sposta tra server e workstation, installa backdoor ridondanti e crea canali di comunicazione cifrati verso l’esterno.

Persistence

La persistenza è la firma degli APT. Non si accontentano di un accesso temporaneo: vogliono restare. Modificano policy, creano account fantasma, sfruttano servizi legittimi per nascondere il traffico.

Exfiltration

I dati vengono estratti in modo frammentato, spesso camuffati come traffico normale. L’obiettivo è non far scattare alcun allarme.

Perché gli APT rappresentano un rischio per la Sicurezza Nazionale?

Gli APT non colpiscono solo aziende private. I loro bersagli principali sono:

- ministeri e agenzie governative

- infrastrutture critiche (energia, trasporti, telecomunicazioni)

- aziende strategiche (difesa, aerospazio, manifattura avanzata)

- centri di ricerca e università

- media e gruppi di influenza

Il cyberspionaggio moderno non punta solo a rubare segreti industriali, ma a modellare gli equilibri geopolitici. Un’intrusione riuscita può:

- alterare decisioni politiche

- compromettere la sicurezza militare

- manipolare informazioni sensibili

- influenzare mercati e investimenti

- destabilizzare la fiducia dei cittadini nelle istituzioni

La minaccia è reale, costante e spesso sottovalutata.

Indicatori di compromissione: cosa osservare

Come ethical hacker, uno dei compiti più complessi è individuare segnali che spesso sono quasi impercettibili. Alcuni indicatori tipici includono:

- traffico anomalo verso server esteri

- processi legittimi che eseguono codice non previsto

- account amministrativi creati senza documentazione

- log alterati o inspiegabilmente incompleti

- attività notturne o in orari non operativi

- connessioni persistenti da indirizzi IP sospetti

Gli APT sono maestri nel nascondersi, ma non possono cancellare ogni traccia.

Difendersi dagli APT: un approccio multilivello

Non esiste una singola tecnologia in grado di bloccare un APT. Serve una strategia integrata:

Zero Trust Architecture

Mai fidarsi di nessun dispositivo o utente, nemmeno interno.

Monitoraggio continuo

SIEM, EDR, NDR e analisi comportamentale sono fondamentali.

Segmentazione della rete

Limitare i movimenti laterali è essenziale.

Patch management rigoroso

Gli APT sfruttano vulnerabilità non note, ma anche quelle note e ignorate.

Formazione del personale

Il fattore umano resta il vettore più sfruttato.

Incident Response Team preparato

La velocità di reazione può fare la differenza tra un incidente contenuto e un disastro nazionale.

Ulteriori informazioni:

Gli APT rappresentano la forma più sofisticata di minaccia informatica. Non cercano visibilità, non lasciano messaggi, non chiedono riscatti. Vogliono informazioni, influenza e controllo. Per questo motivo il cyberspionaggio è oggi uno dei principali fronti della Sicurezza Nazionale. La difesa richiede competenze, investimenti e soprattutto consapevolezza: senza una cultura della sicurezza, nessuna tecnologia può bastare.