Recon‑ng è uno dei framework OSINT più potenti e sottovalutati presenti su Kali Linux. È pensato per automatizzare la raccolta di informazioni su domini, aziende, persone e infrastrutture, con un approccio modulare simile a Metasploit ma orientato alla reconnaissance.

Questa guida ti accompagna passo‑passo, con un taglio tecnico e responsabile, perfetto per chi vuole integrare Recon‑ng nei propri workflow di cybersecurity, penetration testing e analisi OSINT.

Cos’è Recon‑ng?

Recon‑ng è un framework scritto in Python che permette di:

- automatizzare la raccolta OSINT

- utilizzare moduli specializzati (API, scraping, DNS, social, breach data)

- salvare i risultati in un database interno

- esportare report puliti e riutilizzabili

- integrare API key per servizi esterni (Shodan, HaveIBeenPwned, ecc.)

È ideale per:

- preparare un penetration test

- mappare la superficie esposta di un’azienda

- verificare la presenza di dati esposti

- creare report didattici e riproducibili

Se su Kali Linux è già installato digitare:

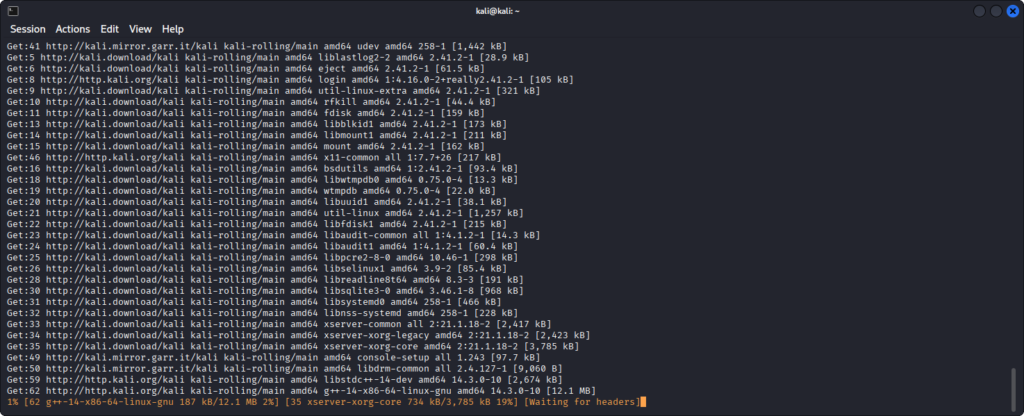

recon-ng --versionSe non fosse presente:

sudo apt update

sudo apt install recon-ng -y

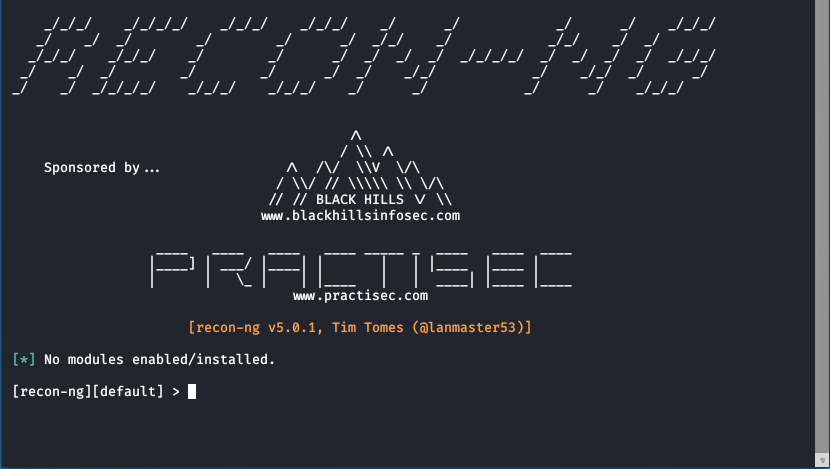

Avvio del framework:

recon-ngStruttura del framework

Recon‑ng è organizzato in:

| Componente | Funzione |

|---|---|

| Workspaces | Ambienti separati per ogni progetto |

| Modules | Moduli OSINT (DNS, WHOIS, social, breach, geoloc…) |

| Keys | API key per servizi esterni |

| Database | Tabelle interne per salvare i risultati |

| Marketplace | Repository dei moduli installabili |

Creare un workspace dedicato

Per mantenere ordine nei tuoi progetti:

workspaces create aziendaX

workspaces select aziendaXVerifica:

show workspacesAggiungere un dominio da analizzare

Inserisci il target nel database:

add domains esempio.comControlla che sia stato aggiunto:

show domainsInstallare e gestire i moduli:

Lista dei moduli disponibili:

marketplace searchInstallazione di un modulo:

marketplace install recon/domains-hosts/bing_domain_webVisualizza i moduli installati:

show modulesEseguire un modulo OSINT

Esempio: trovare host associati a un dominio tramite Bing.

Carica il modulo:

use recon/domains-hosts/bing_domain_webImposta il dominio:

set SOURCE esempio.comAvvio:

runConsultare i risultati

Per vedere gli host trovati:

show hostsPer esportare in CSV:

export csv /tmp/ricognizione.csvAggiungere API key (Shodan, HIBP, ecc.)

Molti moduli richiedono API key. Aggiungerle è semplice:

keys add shodan_apiLista delle chiavi:

keys listWorkflow OSINT consigliato (metodologia da ethical hacker)

Ecco un flusso operativo che puoi proporre ai tuoi lettori:

- Creare workspace

- Aggiungere dominio

- Raccogliere informazioni DNS

- Enumerare host e sottodomini

- Verificare esposizione su Shodan

- Cercare data breach (HIBP)

- Mappare email e dipendenti

- Esportare report

- Validare manualmente i risultati

Questo approccio è perfetto per trasformare la reconnaissance in un processo riproducibile e documentabile.

Ulteriori informazioni importanti:

L’OSINT è legale solo su target autorizzati. L’uso improprio dei moduli può violare termini di servizio o normative. La reconnaissance deve essere parte di un penetration test autorizzato.