Come evitare virus scaricando file online

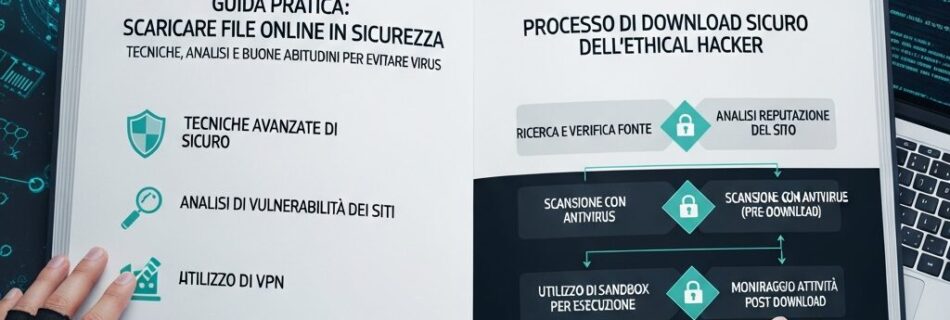

Scaricare file da Internet è diventato un gesto quotidiano: documenti, software, immagini, mod, plugin, emulatori, crack (spesso illegali e pericolosi), file multimediali, backup, driver, firmware. Ogni giorno milioni di utenti cliccano su “Download” senza riflettere sulle conseguenze. Eppure, per un ethical hacker, quel singolo clic rappresenta uno dei vettori d’attacco più sfruttati dai criminal hacker. …