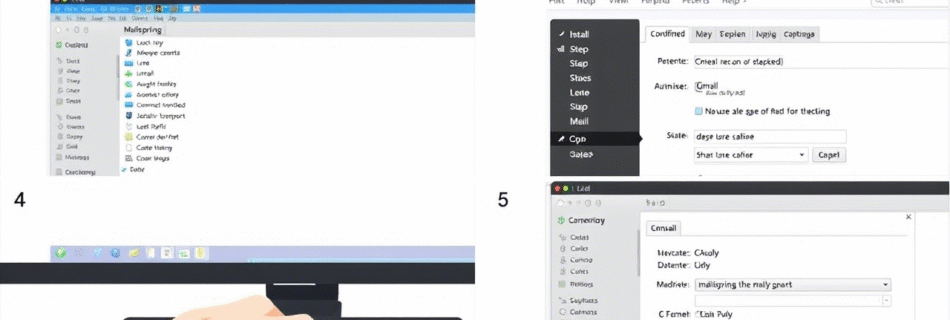

Come installare e configurare Mailspring per Gmail su debian

In questa guida vi mostro come installare e configurare Mailspring con Gmail su Debian Linux (valido anche per Kali e altri sistemi basati su Debian), passo dopo passo, risolvendo anche gli eventuali errori comuni. Cos’è Mailspring? Mailspring è un client di posta elettronica moderno, open-source e multipiattaforma (Linux, Windows, macOS) progettato per offrire un’interfaccia pulita …

Leggi tutto “Come installare e configurare Mailspring per Gmail su debian”