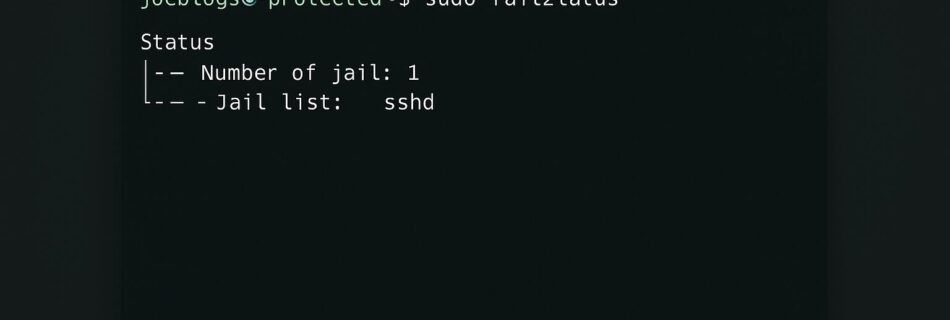

Come usare fail2ban per proteggere SSH e servizi di rete

Gestire un server esposto a Internet significa affrontare quotidianamente tentativi di accesso non autorizzati, spesso automatizzati e massivi. Tra i bersagli più comuni c’è SSH, il protocollo che consente di amministrare macchine da remoto: un obiettivo privilegiato per attacchi brute force e scansioni di bot. Ma non solo: anche servizi web, FTP e posta elettronica …

Leggi tutto “Come usare fail2ban per proteggere SSH e servizi di rete”